Principales fonctions du SGBD

Systèmes de gestion de bases de données modernesappliquées à de nombreux objets, mais tout le monde ne sait pas ce qu’ils sont et comment utiliser les fonctions du SGBD. Ces outils se distinguent par un grand nombre d'opportunités. Par conséquent, pour les utiliser pleinement, vous devez comprendre ce qu'ils peuvent faire et ce qui est utile pour l'utilisateur.

Gestion de données

Tout d’abord, les fonctions du SGBD incluent le traitementinformations dans la mémoire externe, et cette fonction fournit les structures de base du VI, nécessaires non seulement pour stocker des informations directement incluses dans la base de données, mais également pour effectuer diverses tâches de service, telles que l'obtention d'un accès accéléré à des fichiers dans différents cas . Dans certaines modifications, les capacités des différents systèmes de fichiers sont activement utilisées, tandis que d’autres permettent de travailler même au niveau des dispositifs de mémoire externes. Mais dans ce cas, il convient de noter que dans une fonction d’un SGBD ayant un degré de développement élevé, l’utilisateur n’est en tout état de cause pas informé de l’utilisation éventuelle d’un système et de la manière dont les fichiers sont organisés. En particulier, le système conserve son propre ordre de nommage des objets inclus dans la base de données.

Gestion des mémoires RAM

Dans la plupart des cas, les fonctionsLe SGBD est généralement utilisé dans des bases de données assez volumineuses, et cette taille est au moins souvent beaucoup plus volumineuse que la RAM disponible. Bien sûr, si, lors de l’accès à chaque élément de données, il est échangé avec une mémoire externe, la vitesse de cette dernière correspond à la vitesse du système. La mise en mémoire tampon des informations dans la RAM est donc pratiquement la seule option pour le réaliser. Toutefois, même si le système d'exploitation utilise la mise en mémoire tampon à l'échelle du système, par exemple avec UNIX, cela ne suffira pas pour garantir que le SGBD a une affectation et des fonctions de base, car il contient beaucoup plus de données sur les propriétés de mise en mémoire tampon utiles de chaque partie spécifique de la base de données utilisée. Pour cette raison, les systèmes développés conservent leur propre ensemble de tampons, ainsi qu'une discipline unique pour les remplacer.

Il convient de noter le fait qu’il existe un système distinctdirection des systèmes de contrôle, axée sur la présence continue dans la RAM de la base de données entière. Cette orientation est basée sur l’hypothèse que dans un avenir proche, la quantité de mémoire RAM de l’ordinateur pourra être étendue de manière telle qu’ils ne se soucieront plus de la mise en mémoire tampon et que les fonctions principales de ce type de SGBD seront utiles. Pour le moment, toutes ces œuvres restent à l’essai.

Gestion des transactions

La transaction est une séquence d'opérations.avec la base de données utilisée, que le système de gestion considère dans son ensemble. Si la transaction est entièrement exécutée avec succès, le système enregistre les modifications apportées dans la mémoire externe ou aucune de ces modifications n'affectera l'état de la base de données. Cette opération est nécessaire pour maintenir l'intégrité logique de la base de données utilisée. Il convient de noter que le maintien du bon déroulement du mécanisme de transaction est une condition préalable même lorsque vous utilisez un SGBD mono-utilisateur, dont le but et les fonctions diffèrent considérablement de ceux des autres types de systèmes.

Cette propriété, que toute transaction commencece n’est qu’avec un état complet de la base de données et en même temps la laissant dans le même état après la fin de la procédure, rend son utilisation extrêmement pratique comme unité d’activité de la base de données. Avec une gestion appropriée des transactions exécutées simultanément par le système de gestion, chaque utilisateur peut en principe faire partie du tout. Cependant, il s’agit dans une certaine mesure d’une représentation idéalisée, car dans de nombreuses situations, les utilisateurs ressentent toujours la présence de leurs collègues lorsqu’ils travaillent, s’ils utilisent un système multi-utilisateurs, mais en fait, cela prévoit également le concept même de SGBD. Les fonctions d’un SGBD multi-utilisateurs associent également des concepts tels que le plan d’exécution en série et la sérialisation avec la gestion des transactions.

Que veulent-ils dire?

Sérialisation des transactions en cours d'exécution.prévoit la construction d'un plan spécial de leur travail, dans lequel l'effet total du mélange est atteint équivalent au résultat obtenu en raison de leur exécution cohérente.

Le plan de mise en œuvre en série estune certaine structure d’action menant à la sérialisation. Bien sûr, si le système fournit réellement une exécution en série d’un mélange de transactions, la présence des autres utilisateurs sera totalement ignorée de tout utilisateur qui crée une transaction, sauf que cela fonctionnera un peu plus lentement que le mode mono-utilisateur.

Il existe plusieurs algorithmes de sérialisation de base. Dans les systèmes centralisés, les algorithmes les plus utilisés aujourd'hui sont basés sur des captures de synchronisation de divers objets de base de données. Dans le cas de l'utilisation d'algorithmes de sérialisation, la possibilité de conflits entre deux transactions ou plus lors de l'accès à certains objets de base de données est envisagée. Dans une telle situation, afin de prendre en charge cette procédure, vous devez effectuer une restauration, c'est-à-dire éliminer toutes les modifications apportées à la base de données via un ou plusieurs processus. Ce n'est qu'une des situations dans lesquelles, dans un système multijoueur, une personne ressent la présence des autres.

Journalisation

Une des principales exigences de la modernitésystèmes est d'assurer la fiabilité du stockage des informations dans la mémoire externe. En particulier, cela implique que les fonctions principales du SGBD incluent la possibilité de restaurer le dernier état cohérent de la base de données après l’apparition de défaillances matérielles ou logicielles. Dans la majorité des cas, il est habituel de considérer deux variantes de défaillance matérielle:

- soft, qui peut être interprété comme un arrêt inattendu de l'ordinateur (le cas le plus courant est une mise hors tension d'urgence);

- dur, qui se caractérisent par une perte partielle ou totale des données stockées sur un support externe.

Comme exemples d’échecs logiciels, vous pouvezprovoquer le blocage du système lors de la tentative d'utilisation d'une fonction non incluse dans les fonctions de base du SGBD ou du blocage d'un utilitaire utilisateur, entraînant le non-achèvement d'une transaction. La première situation peut être considérée comme un type particulier de défaillance logicielle, tandis que la seconde nécessite l'élimination des conséquences d'une transaction unique.

Bien sûr, dans tous les cas, pour des raisons normalesla récupération de base de données doit avoir un certain nombre d'informations supplémentaires. En d'autres termes, pour la maintenance normale d'un stockage de données fiable dans la base de données, il est nécessaire de garantir la redondance du stockage d'informations et la partie des données utilisée lors de la restauration doit être particulièrement protégée. La méthode la plus courante pour conserver de telles données redondantes consiste à enregistrer les modifications.

De quoi s'agit-il et comment est-il utilisé?

Le magazine est une partie spéciale de la base.données, dont l’accès n’est pas inclus dans les fonctions du SGBD, et qu’elle supporte très soigneusement. Dans certaines situations, il prévoit même la prise en charge simultanée de deux exemplaires du journal sur différents supports physiques. Ces magasins reçoivent des informations sur les modifications apportées dans la partie principale de la base de données. Les modifications apportées à différents systèmes de contrôle peuvent être consignées à différents niveaux. Dans certaines situations, une entrée de journal correspond parfaitement à une opération de modification logique spécifique, quelque part - l'opération interne minimale associée à la modification de la page de mémoire externe, alors que certains SGBD impliquent l'utilisation d'une combinaison de deux approches.

En tout cas, le soi-disant"stratégie d'écriture proactive" dans le journal. Lorsqu'il est appliqué, un enregistrement indiquant que des objets de base de données ont été modifiés est transféré dans la mémoire externe du journal avant que l'objet en cours de modification. Il est connu que si les fonctions du SGBD Access assurent l'observation normale de ce protocole, l'utilisation du journal résout tous les problèmes liés à la restauration de la base de données en cas d'échec.

Retour en arrière

La situation de reprise la plus facileest une annulation de transaction individuelle. Pour cette procédure, vous n'avez pas besoin d'utiliser un journal des modifications à l'échelle du système, il suffit d'utiliser un journal local des opérations de modification pour chaque transaction, puis d'annuler les transactions en effectuant des opérations inverses à partir de la fin de chacun des enregistrements. La structure de la fonction SGBD implique souvent l'utilisation d'une telle structure, mais dans la plupart des cas, les journaux locaux ne sont toujours pas pris en charge, et la restauration individuelle, même pour des transactions individuelles, concerne l'ensemble du système. Pour cela, tous les enregistrements de chaque transaction sont combinés dans la liste inverse.

En cas de défaillance logicielle, mémoire externeles bases de données peuvent inclure divers objets modifiés par des transactions qui ne sont pas terminées au moment de la défaillance, et il est possible qu'aucun objet différent ne soit passé à celui qui s'est terminé avec succès avant le dysfonctionnement du fait de l'utilisation de mémoires tampons dont le contenu disparaît complètement lorsqu'il se produit problèmes. Si un protocole utilisant des journaux locaux est suivi, il restera des enregistrements dans la mémoire externe liés à la modification de tels objets.

L'objectif principal de la procédure de récupération aprèsl'occurrence des défaillances logicielles correspond à l'état de la mémoire externe de la base de données principale, qui se serait produite si les modifications apportées au VI avaient été modifiées pour des transactions terminées et ne contenait aucune trace de procédures inachevées. Pour obtenir cet effet, les fonctions principales du SGBD sont, dans ce cas, d'annuler les transactions en attente et de rejouer les opérations dont les résultats ne sont finalement pas apparus dans la mémoire externe. Ce processus implique un assez grand nombre de subtilités, qui concernent principalement l'organisation de la gestion du magazine et des mémoires tampons.

Accident brutal

Si vous avez besoin de restaurer la base de donnéesaprès la survenue de défaillances matérielles, non seulement le journal est utilisé, mais également une copie d'archive de la base de données. Ce dernier est une copie complète de la base de données au début du remplissage du journal. Bien sûr, pour maintenir une procédure de récupération normale, un journal doit être sûr; par conséquent, comme mentionné précédemment, des exigences extrêmement sérieuses sont imposées en matière de sécurité dans la mémoire externe. Dans ce cas, la récupération de la base de données consiste en ce que le journal, basé sur une copie d'archivage, reproduit toutes les transactions terminées terminées au moment où la défaillance s'est produite. Le cas échéant, il est même possible de reproduire l'opération de transactions incomplètes et la poursuite de leur fonctionnement normal après la procédure de recouvrement, mais dans la plupart des systèmes réels, une telle procédure n'est pas effectuée car la récupération après des défaillances graves est en soi une procédure assez longue.

Support linguistique

Travailler avec des bases de données modernesdifférents langages sont utilisés et, dans les premiers SGBD, dont l’objet, les fonctions et d’autres caractéristiques différaient considérablement des systèmes modernes, plusieurs langages hautement spécialisés étaient pris en charge. Il s’agissait principalement de SDL et de DML, destinés à définir le schéma de la base de données et la manipulation des données, respectivement.

SDL a été utilisé pour définirla structure logique de la base de données, c'est-à-dire la reconnaissance de la structure spécifique de la base de données, qui est présentée aux utilisateurs. DML, d’autre part, incluait tout un ensemble d’opérateurs de manipulation d’informations permettant de saisir des informations dans une base de données, ainsi que de supprimer, modifier ou utiliser des données existantes.

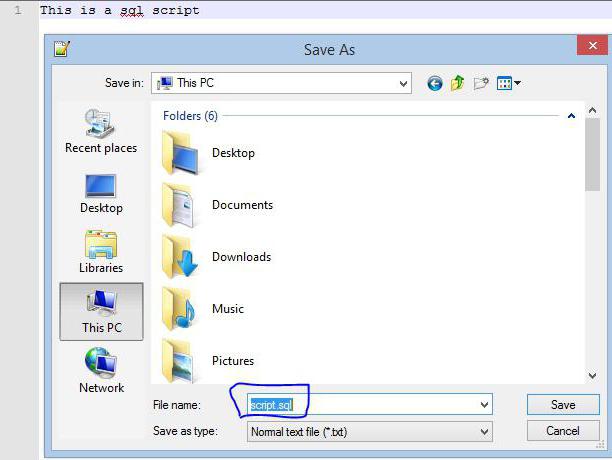

Les fonctions du SGBD incluent différents types de support.un langage intégré unique qui fournit tous les moyens nécessaires au travail normal avec les bases de données, à compter de sa création, et fournit une interface utilisateur standard. SQL est utilisé comme langage standard fournissant les fonctions de base du SGBD des systèmes relationnels les plus courants.

Qu'est-ce que c'est?

Tout d’abord, cette langue combineLes fonctions principales de DML et SDL, c’est-à-dire qu’il offre la possibilité de définir une sémantique spécifique d’une base de données relationnelle et de manipuler les informations nécessaires. Dans le même temps, la dénomination de divers objets de base de données est prise en charge directement au niveau de la langue, en ce sens que le compilateur traduit les noms des objets en identificateurs internes, basés sur des répertoires de tables de service spécialement pris en charge. Le cœur des systèmes de contrôle n'interagit en principe pas avec les tables ou leurs colonnes individuelles.

Le langage SQL comprend une liste complètedes outils spéciaux pour déterminer les contraintes d'intégrité de la base de données. Là encore, de telles restrictions sont incluses dans des répertoires de tables spéciaux et la surveillance de l’intégrité est effectuée directement au niveau de la langue, c’est-à-dire que le compilateur, basé sur les contraintes d’intégrité de la base de données, lit le code de programme correspondant lors de la lecture des instructions de modification de base de données.